Das FBI gab heute bekannt, dass es im Rahmen einer internationalen Strafverfolgungsaktion die Qakbot-Botnetz-Operation gestört hat, indem es nicht nur die Infrastruktur übernahm, sondern auch die Malware von infizierten Geräten deinstallierte.

Während der Strafverfolgungsaktion vom vergangenen Wochenende, genannt Operation Duck Hunt, leitete das FBI die Netzwerkkommunikation des Botnets auf Server unter seiner Kontrolle um, was den Agenten ermöglichte, etwa 700.000 infizierte Geräte zu identifizieren (davon 200.000 in den USA).

Nachdem sie die Kontrolle über das Botnet übernommen hatten, entwickelte das FBI eine Methode, um die Malware von den Computern der Opfer zu deinstallieren und somit die Infrastruktur des Botnets von den PCs der Opfer bis zu den Computern der Malware-Betreiber effektiv zu zerstören.

Was ist Qakbot?

Bevor wir erläutern, wie das FBI Qakbot von Computern deinstalliert hat, ist es wichtig zu verstehen, wie die Malware verbreitet wurde, welche bösartigen Aktivitäten sie ausführte und wer sie nutzte.

Qakbot, auch bekannt als Qbot und Pinkslipbot, begann 2008 als Banking-Trojaner und wurde verwendet, um Bankdaten, Website-Cookies und Kreditkarteninformationen zu stehlen, um Finanzbetrug zu begehen.

Im Laufe der Zeit entwickelte sich die Malware jedoch zu einem Malware-Verteildienst, den andere Bedrohungsakteure nutzten, um initialen Zugang zu Netzwerken für Ransomware-Angriffe, Datendiebstahl und andere bösartige Cyberaktivitäten zu erhalten.

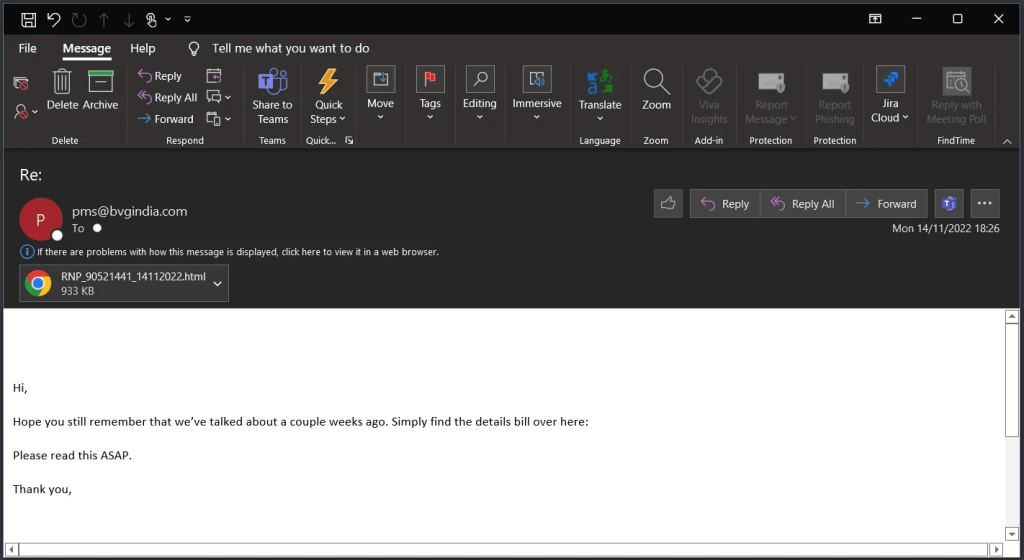

Qakbot wird durch Phishing-Kampagnen verbreitet, die verschiedene Köder verwenden, einschließlich Reply-Chain-E-Mail-Angriffen, bei denen Bedrohungsakteure einen gestohlenen E-Mail-Thread verwenden und dann mit ihrer eigenen Nachricht und einem bösartigen Dokument antworten.

Diese E-Mails enthalten in der Regel bösartige Dokumente als Anhänge oder Links zum Herunterladen von bösartigen Dateien, die die Qakbot-Malware auf das Gerät eines Benutzers installieren.

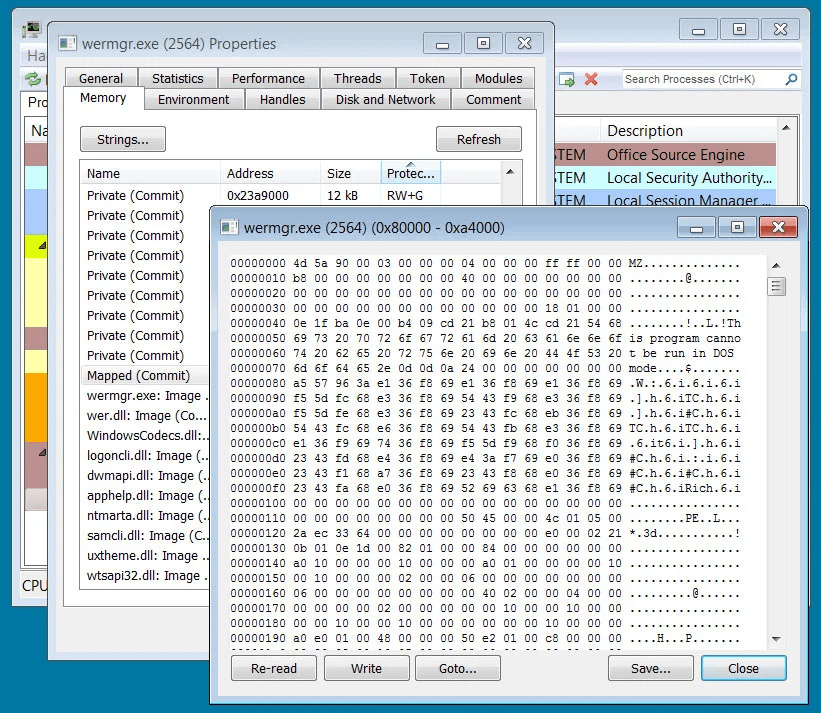

Unabhängig davon, wie die Malware verteilt wird, wird Qakbot, sobald sie auf einem Computer installiert ist, in den Speicher legitimer Windows-Prozesse injiziert, wie z.B. wermgr.exe oder AtBroker.exe, um von Sicherheitssoftware unentdeckt zu bleiben.

Einmal gestartet, scannt die Malware nach Informationen, die gestohlen werden sollen, einschließlich der E-Mails des Opfers, die in zukünftigen Phishing-E-Mail-Kampagnen verwendet werden sollen.

Die Qakbot-Betreiber haben jedoch auch mit anderen Bedrohungsakteuren zusammengearbeitet, um Cyberkriminalität zu unterstützen, wie beispielsweise das Bereitstellen von initialen Zugängen zu Unternehmensnetzwerken für Ransomware-Banden.

Das FBI schätzt, dass die Qakbot-Betreiber zwischen Oktober 2021 und April 2023 etwa 58 Millionen Dollar aus Lösegeldzahlungen verdient haben.

Wie das FBI Qakbot deinstalliert hat

Im Rahmen der heutigen Ankündigung erklärt das FBI, dass sie in der Lage waren, das Botnetz zu zerstören, indem sie die Serverinfrastruktur der Angreifer übernahmen und ein spezielles Deinstallationstool erstellten, um die Qakbot-Malware von infizierten Geräten zu entfernen.

Laut einem Antrag auf Beschlagnahmungswarrant, der vom Justizministerium veröffentlicht wurde, konnte das FBI auf die Administrationscomputer von Qakbot zugreifen, was den Ermittlungsbehörden half, die für den Betrieb des Botnets verwendete Serverinfrastruktur zu kartieren.

Basierend auf ihren Ermittlungen stellte das FBI fest, dass das Qakbot-Botnetz Tier-1-, Tier-2- und Tier-3-Kommando- und Kontrollserver verwendete, die zur Ausgabe von Befehlen zur Ausführung, zur Installation von Malware-Updates und zum Herunterladen zusätzlicher Partner-Lasten auf Geräten verwendet wurden.

Tier-1-Server sind infizierte Geräte mit einem installierten „Supernode“-Modul, die als Teil der Befehls- und Kontrollinfrastruktur des Botnets agieren, wobei einige der Opfer in den USA ansässig sind. Tier-2-Server sind ebenfalls Befehls- und Kontrollserver, aber die Qakbot-Betreiber betreiben sie normalerweise von gemieteten Servern außerhalb der USA.

Das FBI gibt an, dass sowohl die Tier-1- als auch die Tier-2-Server zur Weiterleitung verschlüsselter Kommunikation mit den Tier-3-Servern verwendet wurden.

Diese Tier-3-Server fungieren als zentrale Befehls- und Kontrollserver zur Ausgabe neuer Befehle zur Ausführung, zum Herunterladen neuer bösartiger Softwaremodule und zur Installation von Malware von den Partnern des Botnets, wie Ransomware-Banden.

Alle 1 bis 4 Minuten würde die Qakbot-Malware auf infizierten Geräten mit einer internen Liste von Tier-1-Servern kommunizieren, um verschlüsselte Kommunikation mit einem Tier-3-Server herzustellen und Befehle zur Ausführung oder neue Nutzlasten zum Installieren zu erhalten.

Jedoch, nachdem das FBI die Infrastruktur von Qakbot infiltriert und die Geräte der Administratoren übernommen hatte, hatten sie Zugriff auf die Verschlüsselungsschlüssel, die zur Kommunikation mit diesen Servern verwendet wurden.

Unter Verwendung dieser Schlüssel verwendete das FBI ein infiziertes Gerät unter ihrer Kontrolle, um jeden Tier-1-Server zu kontaktieren und das bereits installierte Qakbot-„Supernode“-Modul durch ein von der Strafverfolgung erstelltes Modul zu ersetzen.

Dieses neue von FBI kontrollierte Supernode-Modul verwendete verschiedene Verschlüsselungsschlüssel, die den Qakbot-Betreibern nicht bekannt waren, und sperrte sie somit effektiv von ihrer eigenen Befehls- und Kontrollinfrastruktur aus, da sie keine Möglichkeit mehr hatten, mit den Tier-1-Servern zu kommunizieren.

Das FBI erstellte dann eine benutzerdefinierte Windows DLL (oder Qakbot-Modul), die als Deinstallationstool fungierte und von den jetzt übernommenen Tier-1-Servern auf infizierte Geräte geschoben wurde.

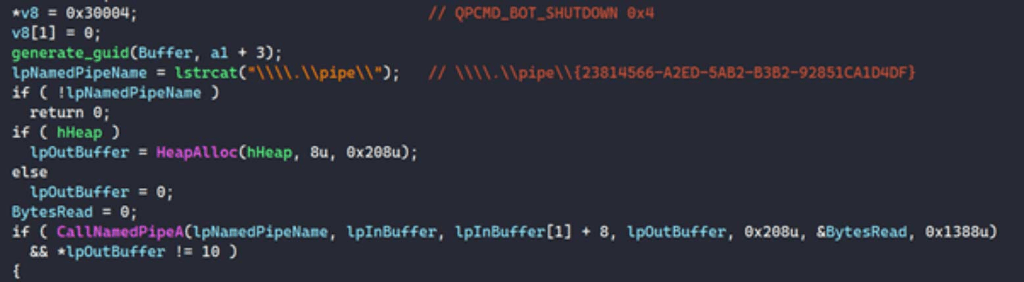

Basierend auf einer Analyse des FBI-Moduls durch SecureWorks gab diese benutzerdefinierte DLL-Datei den Befehl QPCMD_BOT_SHUTDOWN an die auf infizierten Geräten ausgeführte Qakbot-Malware aus, was dazu führt, dass der Malware-Prozess beendet wird.

SecureWorks sagt, sie haben dieses benutzerdefinierte Modul erstmals am 25. August um 19:27 Uhr ET auf infizierte Geräte geschoben.

„Um 00:27 Uhr BST am 25. August erkannten CTU-Forscher, dass das Qakbot-Botnetz Shellcode an infizierte Geräte verteilt“, erklärt SecureWorks.

„Der Shellcode packt eine benutzerdefinierte DLL (Dynamische Link-Bibliothek) aus, die Code enthält, der den auf dem Host ausgeführten Qakbot-Prozess sauber beendet.“

Das FBI gibt an, dass dieses Qakbot-Entfernungstool von einem Richter mit sehr begrenztem Umfang genehmigt wurde, nur um die Malware von infizierten Geräten zu entfernen.

Darüber hinaus muss das Deinstallationstool, da die Malware in den Speicher eines anderen Prozesses injiziert wird, nichts auf die Festplatte schreiben oder von dort lesen, um den Prozess zu beenden.

„Qakbot etabliert Persistenz auf einem Host, wenn es erkennt, dass ein Benutzer einen System-Shutdown initiiert. Die Verwendung des Named-Pipe zum Beenden des Qakbot-Prozesses umgeht die Persistenz“, erklärt SecureWorks.

„Wenn der Host neu gestartet wird, wird Qakbot daher nicht ausgeführt.“

Wie jedoch in den Kommentaren unten angegeben, kann QakBot auch eine geplante Aufgabe erstellen, um die Malware beim Start zu starten und möglicherweise die Malware erneut in den Speicher zu laden.

Dies würde zu einem wiederholten Zyklus von QakBot-Starts und -Deinstallationen führen, da es das FBI-Modul herunterlädt, wie SecureWorks gegenüber BleepingComputer erklärt.

„Das von der FBI eingesetzte Tool versucht nicht, die Qakbot-Dateien direkt von der Festplatte zu entfernen oder bestehende Persistenzmechanismen zu entfernen. Stattdessen verlässt es sich auf die natürliche Funktionalität von Qakbot, um sich selbst zu entfernen, wenn es angewiesen wird, herunterzufahren. Secureworks konnte trotz rigoroser Tests kein Szenario nachstellen, bei dem Qakbot das Tool des FBI lädt und die Infektion aktiv bleibt oder nach einem Neustart zurückkehrt, unabhängig von der Art der eingesetzten Persistenz. Wir haben diese Tests in verschiedenen Umgebungen mit Qakbot-Versionen von 2020 bis zur jüngsten Maßnahme durchgeführt. Die fortgesetzte Kontrolle von Qakbot-Infrastruktur durch das FBI ist wichtig, um verbleibende Qakbot-Infektionen zu erfassen und zu beenden. Trotz der Wirksamkeit des Tools bei der Beendigung von Qakbot können betroffene Systeme Artefakte früherer Infektionen enthalten, wie beispielsweise das Vorhandensein des Qakbot-Installationsverzeichnisses innerhalb von %APPDATA%, inoperative Registrierungspersistenzschlüssel und Dateien, die bei der anfänglichen Infektion verwendet wurden (z.B. heruntergeladene E-Mail-Anhänge).“ – SecureWorks.

Zu diesem Zeitpunkt ist das FBI unsicher, wie viele Geräte auf diese Weise bereinigt wurden, aber da der Prozess am Wochenende begann, erwarten sie, dass weitere Geräte gereinigt werden, wenn sie sich erneut mit der übernommenen Qakbot-Infrastruktur verbinden.

Das FBI teilte auch eine Datenbank mit von der Qakbot-Malware gestohlenen Anmeldedaten mit Have I Been Pwned und der niederländischen Nationalpolizei.

Da auf infizierten Geräten keine Benachrichtigungen angezeigt werden, wenn die Malware entfernt wird, können Sie diese Dienste nutzen, um zu überprüfen, ob Ihre Anmeldedaten gestohlen wurden, was darauf hinweist, dass Sie möglicherweise einmal mit der Qakbot-Malware infiziert waren.

Dies ist nicht das erste Mal, dass das FBI einen gerichtlich genehmigten Beschlagnahmungswarrant verwendet hat, um Malware von infizierten Geräten zu entfernen.

Das FBI erhielt zuvor die gerichtliche Genehmigung, die russische Snake-Daten-Diebstahl-Malware und die Emotet-Malware von infizierten Geräten zu entfernen, sowie Webshells auf Microsoft Exchange-Servern, die bei den ProxyLogon-Angriffen eingesetzt wurden.

Obwohl dies definitiv ein Erfolg für die Strafverfolgungsbehörden ist, könnte dies nicht das Ende der Qakbot-Operation sein, da keine Verhaftungen vorgenommen wurden.

Daher ist es wahrscheinlich, dass wir die Qakbot-Betreiber in den nächsten Monaten ihre Infrastruktur über Phishing-Kampagnen wieder aufbauen oder durch den Kauf von Installationen über andere Botnets sehen werden.