Hackern ist es gelungen, zwei kürzlich entdeckte Schwachstellen in MinIO auszunutzen, um in Object-Storage-Systeme einzudringen und auf private Informationen zuzugreifen. Sie konnten beliebigen Code ausführen und potenziell Server übernehmen.

MinIO ist ein Open-Source-Object-Storage-Dienst, der Kompatibilität mit Amazon S3 bietet und die Speicherung von unstrukturierten Daten, Protokollen, Backups und Container-Images von bis zu 50 TB ermöglicht.

Die hohe Leistungsfähigkeit und Vielseitigkeit von MinIO, insbesondere für Anwendungen im Bereich Künstliche Intelligenz, Maschinelles Lernen und Data Lakes im großen Maßstab, machen es zu einer beliebten und kostengünstigen Wahl.

Die beiden Schwachstellen, die von den Incident Responders von Security Joes in Angriffen entdeckt wurden, sind CVE-2023-28432 und CVE-2023-28434, zwei schwerwiegende Probleme, die alle MinIO-Versionen vor RELEASE.2023-03-20T20-16-18Z betreffen.

Die beiden Schwachstellen wurden vom Hersteller am 3. März 2023 bekannt gegeben und behoben.

Bösartiger Angriff mit Evil MinIO

Während einer Incident-Response-Untersuchung stellten Security-Joes-Analysten fest, dass Angreifer versuchten, eine modifizierte Version der MinIO-Anwendung mit dem Namen „Evil MinIO“ zu installieren, die auf GitHub verfügbar ist.

(https://github.com/AbelChe/evil_minio)

Im Rahmen des Angriffs nutzt Evil MinIO sowohl die Informationsfreigabe CVE-2023-28432 als auch die Schwachstellen CVE-2023-28434, um die MinIO-Software durch modifizierten Code zu ersetzen, der eine ferngesteuerte Hintertür hinzufügt.

Der Angriff begann damit, dass die Angreifer mittels Social Engineering einen DevOps-Ingenieur dazu überredeten, auf eine frühere Version der MinIO-Software herunterzustufen, die von den beiden Schwachstellen betroffen ist.

Nach der Installation nutzten die Hacker CVE-2023-28432 aus, um auf die Umgebungsvariablen des Servers zuzugreifen, einschließlich der MINIO_SECRET_KEY und MINIO_ROOT_PASSWORD Variablen.

Diese administrativen Zugangsdaten ermöglichen es den Hackern, die MinIO-Admin-Konsole mit dem MinIO-Client zu öffnen. Mit diesem Client ändern die Bedrohungsakteure die URL für Softwareupdates in eine, die sie kontrollieren, um ein bösartiges Update einzuspielen.

Im Rahmen dieses Prozesses verwendet die Exploit-Kette die Schwachstelle CVE-2023-28434, um die legitime .go-Quellcode-Datei durch eine manipulierte Datei zu ersetzen.

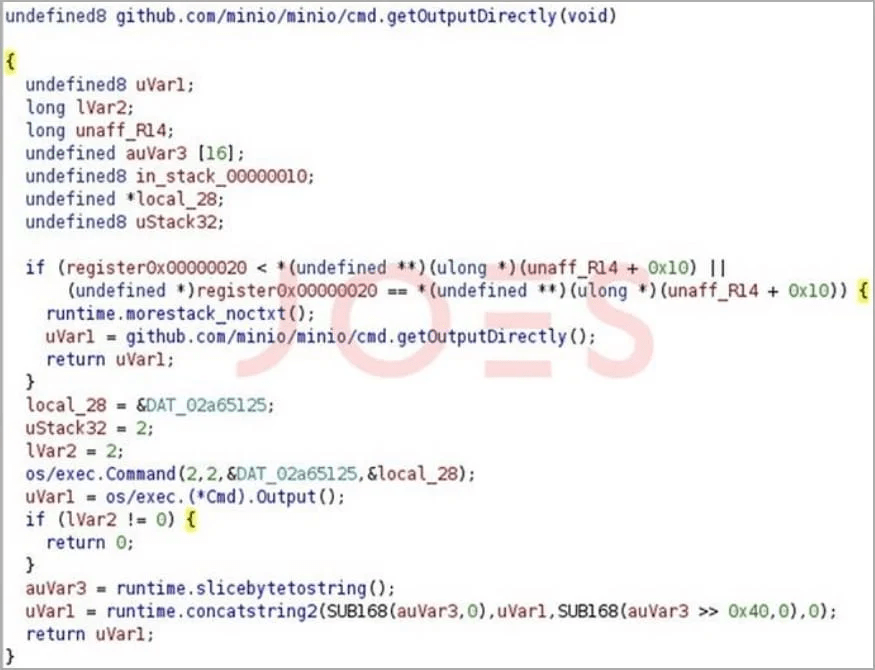

Dieses bösartige Update ist identisch mit der legitimen MinIO-Anwendung, enthält jedoch zusätzlichen Code, der das Ausführen von Befehlen auf einem kompromittierten Server über die folgenden URLs ermöglicht:

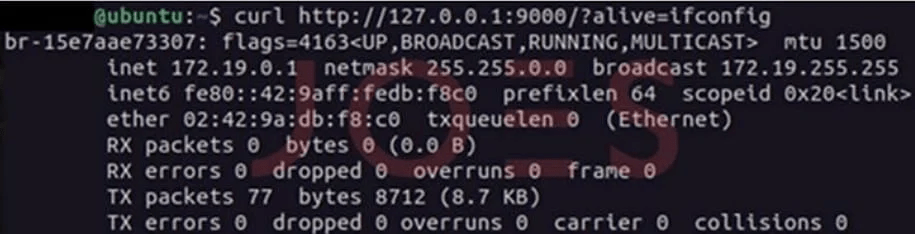

- http://vulnerable.minio.server/?alive=[AUSZUFÜHRENDER_BEFEHL]

- http://vulnerable.minio.server/anything?alive=[AUSZUFÜHRENDER_BEFEHL]

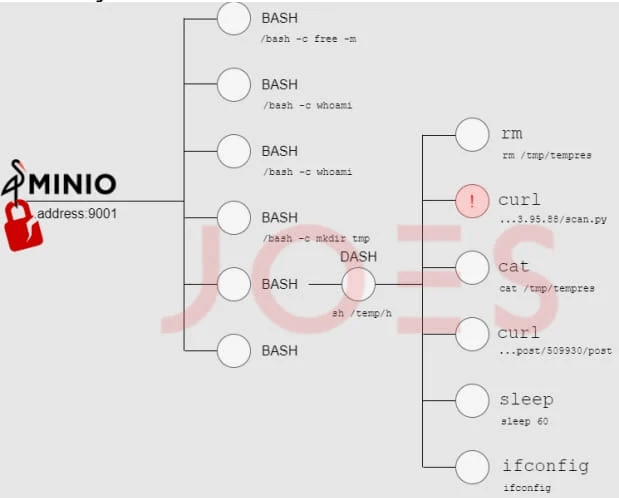

In dem von Security Joes beobachteten Vorfall sahen die Analysten, wie die Angreifer diese Hintertür nutzten, um Bash-Befehle auszuführen und Python-Skripte herunterzuladen.

Post-Kompromittierungsaktivitäten

Nach dem Einbruch in das Object-Storage-System richten die Angreifer einen Kommunikationskanal mit dem Command-and-Control (C2)-Server ein, von dem aus sie zusätzliche Payloads abrufen, die die Post-Kompromittierungsaktivitäten unterstützen.

Die Payloads werden auf Linux über ‚curl‘ oder ‚wget‘ und auf Windows über ‚winhttpjs.bat‘ oder ‚bitsadmin‘ heruntergeladen und umfassen unter anderem:

- Skript zur Systemprofilierung – sammelt Systeminformationen wie Benutzerdetails, Speicher, Cronjobs und Festplattenauslastung.

- Skript zur Netzwerkrecherche – identifiziert zugängliche Netzwerkschnittstellen, Hosts und Ports.

- Skript zur Erstellung von Windows-Benutzerkonten – erstellt Benutzerkonten auf den kompromittierten Systemen mit den Namen „support“ oder „servicemanager“.

- PING-Scan-Skript – identifiziert zugängliche Ressourcen im kompromittierten Netzwerk mithilfe des asyncio Python-Moduls.

- China-Chopper-ähnlicher Webshell – eine einzeilige Webshell, die Ähnlichkeiten mit China Chopper aufweist.

Security Joes warnt davor, dass 52.125 MinIO-Instanzen öffentlich im Internet exponiert sind und etwa 38% von ihnen bestätigt wurden, eine nicht gefährdete Softwareversion auszuführen.

Dennoch sollten Cloud-Systemadministratoren schnell das verfügbare Sicherheitsupdate anwenden, um ihre Assets vor Evil MinIO-Betreibern zu schützen.